はじめに

本記事は、パスワード+多要素認証 の認証方式を利用している Entra 組織テナントの利用者に対して、パスキー の利用を促していくための方法を紹介したいと思います。

Entra テナントの既定の動作では、ID + パスワードで作成されたユーザーに対して、

Microsoft Authenticator を用いた多要素認証の登録を促す 登録キャンペーン が自動的に適用されています。

しかし、登録キャンペーンは認証方法の登録を促す仕組みであり、

既定の設定(Microsoft マネージド)では、パスキーへの登録が自動的に案内されるとは限りません。

本記事では、以下の公開情報の内容を元に、登録キャンペーン とは何であるか? の説明とともに、組織の全員が パスキー で運用されることを目指す場合の 登録キャンペーン の展開シナリオを紹介していきます。

公開情報:パスキーまたはMicrosoft Authenticatorを設定する登録キャンペーンを実行する

https://learn.microsoft.com/ja-jp/entra/identity/authentication/how-to-mfa-registration-campaign?wt.mc_id=MVP_407731

1. 登録キャンペーンとは?

Microsoft Entra ID には、ユーザーに対して、より安全な認証方法の利用を促進する機能として「登録キャンペーン(Registration Campaign)」が提供されています。

これは一言でいうと、

ユーザーに対して、推奨される認証方法の登録を“サインイン時に促す仕組み”

です。

1-1. なぜ登録キャンペーンが必要なのか?

多くの環境では、以下のような課題が存在します。

- ユーザーが強固な認証方式(例:パスキーやAuthenticator)を設定していない

- 管理者が有効化していても、ユーザーが自発的に登録しない

- セキュリティ強化の方針があっても、現場への浸透に時間がかかる

登録キャンペーンは、こうした課題を解決するために、

ユーザーのサインイン体験の中で自然に登録を促す

ことを目的としています。

まさに「キャンペーン」という名前の通りの動作です。

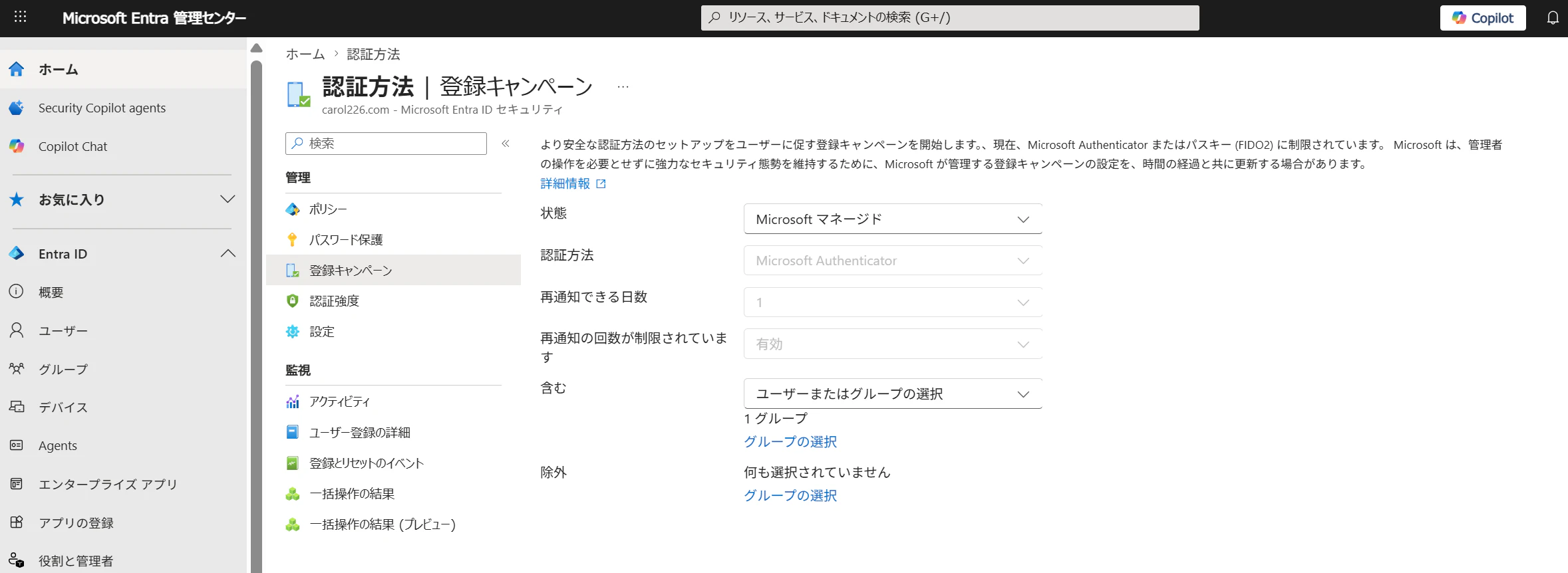

1-2. Microsoft マネージド の状態とは?

登録キャンペーンには Microsoft マネージド という状態が用意されており、これは既定値として設定されています。

この状態を一言で表すと、

登録キャンペーンの構成を Microsoft が自動的に管理するモード

です。

既定値

1-3. Microsoft マネージド の挙動

Microsoft マネージド が有効な場合、以下のような特徴を持ちます。

- 管理者は認証方法や通知設定を個別に変更できない(UIは編集不可)

- Microsoft が推奨する構成が自動的に適用される

- 時間の経過とともに設定内容が更新される可能性がある

つまり、

管理者が細かくチューニングするのではなく、Microsoft が最適と判断した設定に委ねる仕組み

となっています。

2. 現時点および今後の重要なポイント

Microsoft マネージド における 登録キャンペーン の挙動は、2026年のアップデートにより変化しつつあります。

2-1. 従来 Microsoft マネージド の挙動

従来の 登録キャンペーン では、Microsoft マネージド の設定において、

Microsoft Authenticator への登録を促す動作が中心となっていました。

具体的には、

- 認証方法は Microsoft Authenticator に固定される

- パスキー(FIDO2)への登録案内は行われない

といった挙動となっていました。

2-2. 今後のアップデート

2026年5月以降のアップデートにより、登録キャンペーン の挙動は変更される予定です。

主な変更点は以下の通りです:

-

Microsoft マネージド において

→ パスキー(FIDO2)が登録対象としてサポートされる -

条件を満たすテナントでは

→ 認証方法が Authenticator から パスキーへ変更される -

ユーザーはサインイン時に

→ MFA 完了後にパスキー登録を促される

ただし、この変更はすべての環境に一律適用されるわけではなく、

- パスキーが有効であること

- セルフサービス登録が許可されていること

- 制限(AAGUID など)が設定されていないこと

などの条件を満たす場合にのみ適用されます。

また、初期段階では最適な登録体験にならないケースも想定されており、

段階的に改善されていく計画となっているようです。

本件は、Microsoft 365 管理センター で MC1279092 として案内されています。

(Updated) Microsoft Entra: Passkeys in registration campaigns update

https://admin.cloud.microsoft/?ref=MessageCenter/:/messages/MC1279092

MC1279092 の内容(AI による和訳)

更新(2026年4月23日)

内容を更新しました。お待ちいただきありがとうございます。

概要(Introduction)

以前の案内では方向性の変更が示されていましたが、Microsoft は今後も Registration Campaigns において、Enabled 状態でパスキー(FIDO2)のサポートを追加していきます。

これは最終的な方針であり、長期的なパスキー普及戦略と整合しています。

Microsoft Entra の認証方法登録キャンペーンにおける、パスキー(FIDO2)のサポートに関する更新を行います。

パスキー(FIDO2)は、以前 MC1253746 で案内されたとおり、Enabled 状態の登録キャンペーンにおいて、対象の認証方法として一般提供(GA)に向けて引き続き進められます。

また、Microsoft Managed 状態においても、対象範囲の条件を満たすテナントに対して、パスキー(FIDO2)が対象認証方法として進められます。

実施時期(When this will happen)

一般提供(Worldwide):

ロールアウトは 2026年5月中旬に Microsoft Managed 状態から開始され、2026年6月下旬までに完了する見込みです。

組織への影響(How this affects your organization)

対象者(Who is affected)

- Microsoft Entra の認証方法登録キャンペーンを使用しているテナント

- パスキー(FIDO2)を有効化しているテナント

- 以下に記載する Microsoft Managed の適用条件を満たすテナント

変更内容(What will happen)

Enabled 状態

-

パスキー(FIDO2)は、Enabled 状態の登録キャンペーンにおいて、対象の認証方法としてサポートされます。

-

将来的に、ユーザーを適切なパスキー登録体験に誘導するために、登録キャンペーン内のパスキー通知ロジックが段階的に改善されていきます。これはユーザーのパスキープロファイルの範囲に基づいて行われます。

-

初期段階では、ユーザーにパスキープロファイルの制限がある場合などのエッジケースが考慮されない可能性がありますが、現在も継続的に拡張・改善が行われています。

-

ユーザーにパスキープロファイルの制限(例:デバイスバインドのみのパスキー許可)がある場合、通知によってトリガーされる登録体験は最適でない可能性があります。

Microsoft Managed 状態

- 対象条件を満たすテナントでは、Microsoft Managed 状態においてパスキー(FIDO2)が対象認証方法として導入されます。

以下のすべての条件を満たす場合に影響があります:

- パスキー(FIDO2)の認証方法ポリシーが有効化されている

- セルフサービス設定が有効になっている

- 特定の AAGUID を対象とする設定がされていない(AAGUID 制限がない)

- 認証方法登録キャンペーンの状態が Microsoft Managed である

- テナント内に、同期パスキーとデバイスバインドパスキーの両方が有効なユーザーが少なくとも1人存在する

さらに、以下のユーザーのみがサインイン時にパスキー登録の通知を受け取ります:

- 同期パスキーとデバイスバインドパスキーの両方が有効

- パスキープロファイルに制限がない(例:アテステーションや AAGUID 制限がない)

自動変更される設定

対象テナントでは、以下の登録キャンペーン設定が自動的に更新されます:

- 対象認証方法:Microsoft Authenticator → パスキー(FIDO2)

- スキップ可能日数:3日 → 1日(設定不可)

- スキップ回数制限:有効 → 無効(設定不可)

- 既定の対象ユーザー:音声通話/SMSユーザー → すべてのMFA対応ユーザー

これらの変更が適用されると、対象ユーザーは多要素認証完了後にサインイン時にパスキー登録の通知を受け取るようになります。

ロールアウトは、対象となる Microsoft Entra テナントに対して段階的に行われます。

準備事項(What you can do to prepare)

現時点で特別な対応は不要です。

今後パスキー登録通知を有効にする予定がある場合:

- ユーザーに対して、同期パスキーとデバイスバインドパスキーの両方を有効化する

- AAGUID やアテステーションなどのパスキープロファイル制限を解除する

- 認証方法登録キャンペーンを Microsoft Managed または Enabled に設定する

コンプライアンスに関する考慮事項(Compliance considerations)

質問

この変更には管理者による制御が含まれており、Microsoft Entra の設定で制御できますか?

回答

はい。この変更は、既存の Microsoft Entra 認証方法ポリシーおよび認証方法登録キャンペーン構成によって制御されます。

管理者は以下の設定により、パスキー登録通知の配信を制御できます:

- パスキーの有効化

- セルフサービス設定の構成

2-3. 注意点:パスキー環境との乖離

現時点の挙動およびアップデートの内容を踏まえると、以下の点に注意が必要です。

- Microsoft マネージド の挙動は条件付きで変化する

- すべてのユーザーに同一の体験が提供されるわけではない

- 環境によっては意図した導線にならない可能性がある

つまり、

組織の設計方針(パスキー中心)とユーザーへの案内内容にズレが生じる可能性があります

そのため、アップデート後であっても、

既定の設定のままでは、パスキーの普及にはつながらない可能性がある点に注意が必要です。

3. 登録キャンペーン の基本的な動作

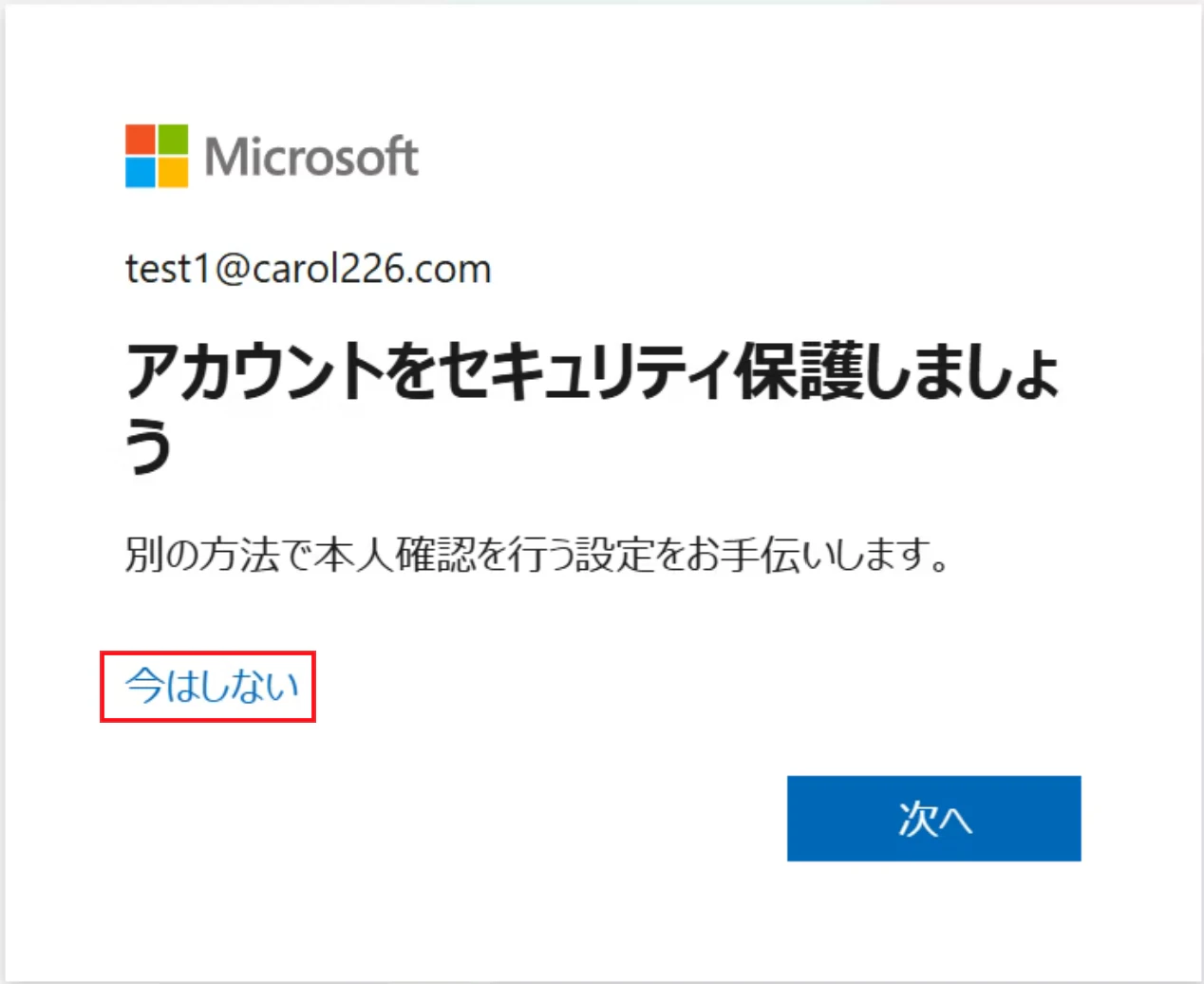

登録キャンペーン を有効にすると、対象ユーザーはサインイン時に以下のような挙動を体験します。

- 指定された認証方法を登録するように促される

- 「今はしない」にて スキップが可能

- 一定期間後に再度通知される

つまり、

“一度だけではなく、継続的に登録を促す仕組み”

になっています。

3-1. 対象となるユーザー

登録キャンペーンは、すべてのユーザーに強制されるわけではありません。

主に対象となるのは、

- 対象グループに含まれるユーザー

- 該当の認証方法が未登録、または登録が不十分なユーザー

すでに必要な認証方法を登録済みのユーザーには、

基本的にキャンペーンは表示されません

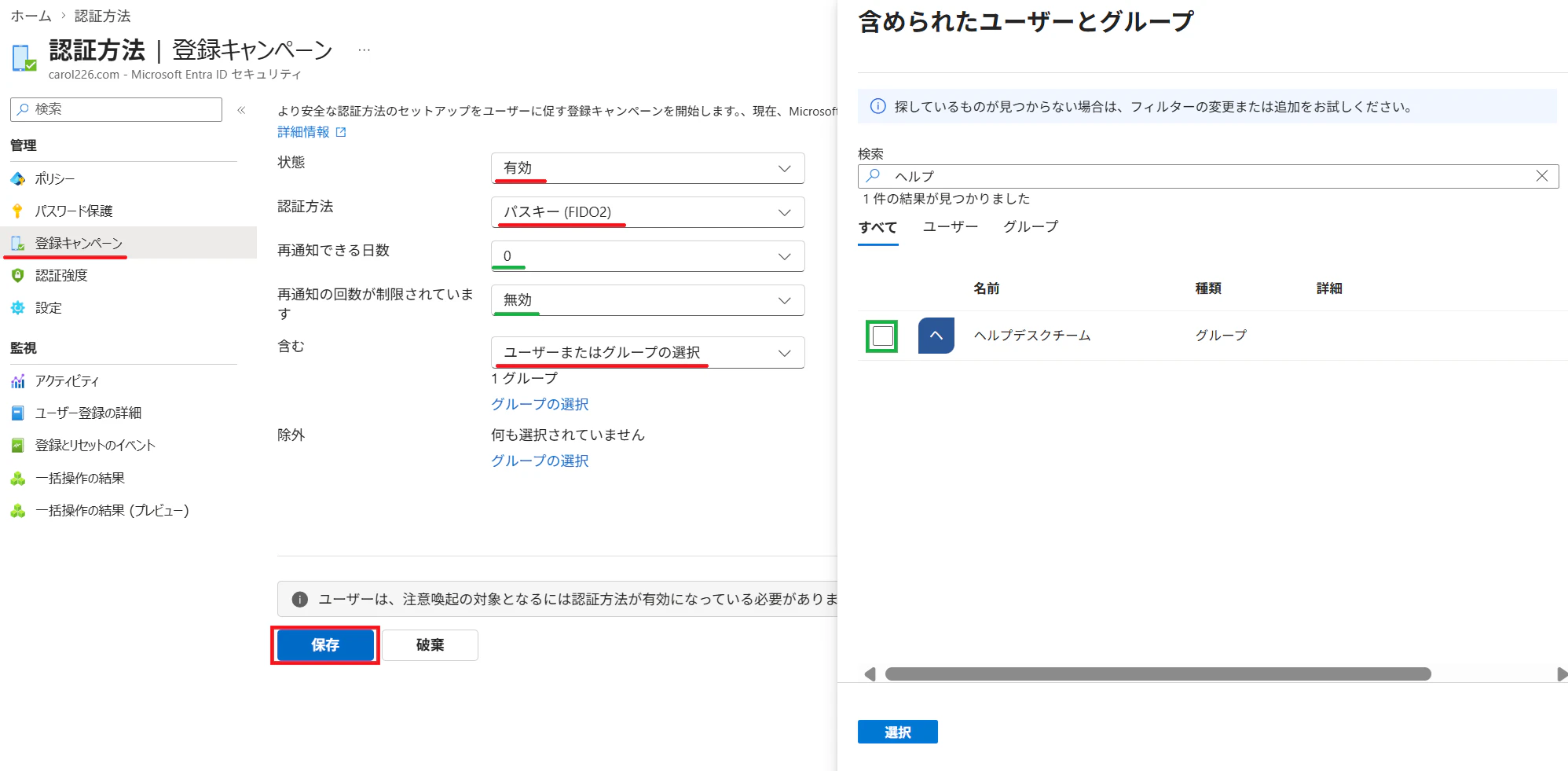

3-2. 設定できる主な項目

登録キャンペーンでは、以下のような項目を構成できます。

- 対象ユーザー(全体 / 特定グループ / 除外設定)

- 認証方法(Microsoft Authenticator または パスキー(FIDO2))

- 再通知できる日数(何日後に再表示するか? 0~14 日を設定可能)

- 再通知の回数制限([無効] だと無期限となり、[有効] の場合は 3回スキップすると、強制登録へ遷移します)

これにより、

組織のセキュリティ戦略に応じた柔軟な導入が可能

となっています。

設定例(注:私が机上で考えた案であり、運用事例ではありません)

一番ゆるい設定は、再通知日数が 14日、回数制限 が無効 です。

この場合、利用者にとっては 14日おきにキャンペーンが発動しますが、「今はしない」でスキップすることで、永遠に 登録せずにやり過ごせます。

一番キツ目の設定は、再通知日数が 0 日、回数制限 が 有効 です。

この場合は、利用者にとっては、サインインの都度 毎回キャンペーンが発動し、しかも 3回しかスキップできません。つまり、数日後には 全員が パスキーに登録されることになります。準備が不十分だと、利用者からクレームを受ける可能性もあるかもしれません。

中間設定としては、再通知日数が 1 日、回数制限が 無効 です。

これだと、毎日1回キャンペーンが発動しますが、「今はしない」で永続的にスキップ可能です。

この運用を続けながら、パスキーへ移行していないユーザーへ個別フォローしていくと、ユーザークレームが少ない形でパスキーへ誘導できるかもしれません。

3-3. 私にて検証した結果

下記の通りとなりました。特に 無効 や パスキー (FIDO2) を選択した場合でも、初回サインイン時は Authenticator の登録が強制されることが判りました。

その結果、初回サインイン時の強制登録は、登録キャンペーン ではなく、初回時の仕様 であると判断できます。

登録キャンペーン の設定を変更したあとは、実際の動作に反映されるまで 5 分くらい待つ必要がありそうです。

| # | 状態 / 認証方法 |

対象 | 初回サインイン Authenticator 登録強制 |

2回目以降 キャンペーン発動 |

|---|---|---|---|---|

| 0 | 無効 | - | 〇 | キャンペーン発動なし |

| 1 | Microsoft マネージド |

- | 〇 | メッセージセンター記載のルールに従って、条件を満たすユーザーは 最終的にパスキー登録へ誘導 |

| 2 | Microsoft Authenticator | 特定グループ | 〇 | 特定グループのみを Authenticator へ誘導 ※グループ以外は、誘導は行われない |

| 3 | Microsoft Authenticator | すべてのユーザー | 〇 | 全パスワードユーザーを Authenticator へ誘導 ※パスキーへの誘導は行われない |

| 4 | パスキー (FIDO2) | 特定グループ | 〇 | 指定グループの Authenticator ユーザーをパスキーへ誘導 ※グループ以外は、誘導は行われない |

| 5 | パスキー (FIDO2) | すべてのユーザー | 〇 | 全 Authenticator ユーザーをパスキーへ強制 |

注意

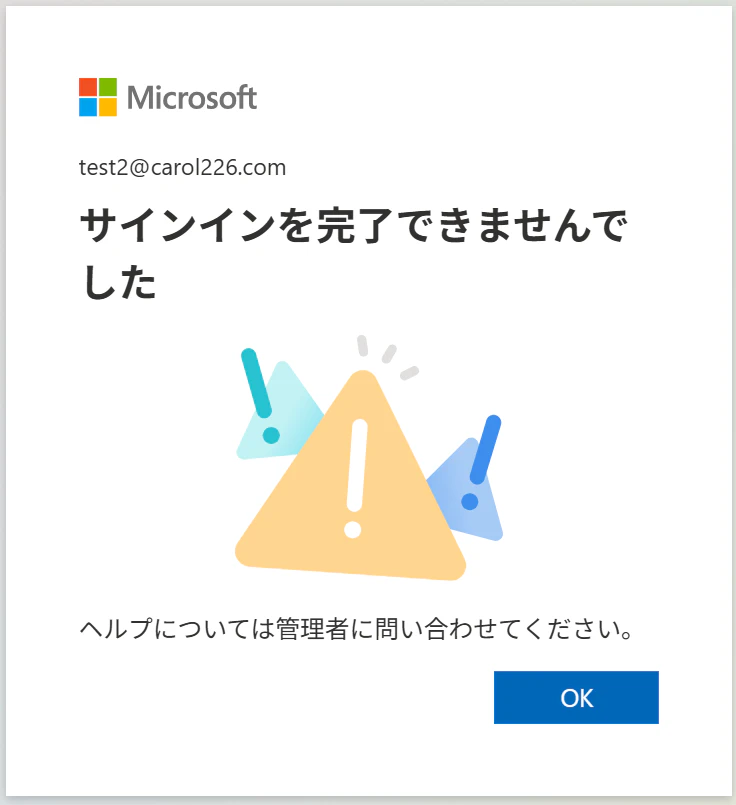

私が検証したところ、既に 完全パスワードレスにしてしまっているテナント(つまり 認証方法で Authenticator がオフ、条件付きアクセスで フィッシング耐性のある MFA が強制)の場合は、登録キャンペーンの設定を パスキー (FIDO2) に設定した場合でも、新規ユーザーを パスキー (FIDO2)へ誘導することはできません。

条件付きアクセス(認証強度)に引っかかって、以下のようにブロックされてしまいます。

完全パスワードレスの環境の場合には、従来通り(TAP を発行し、セキュリティ情報 の画面からパスキーを登録してから利用を開始)の方法で アカウントの初回セットアップを行った方が良さそうです。

当初、私は 登録キャンペーンのパスキー対応 を見たときに、完全パスワードレスな環境で 新規ユーザーを作成した際の UI についての変化を確認するつもりでしたが、この点では 変化点を見い出すことはできませんでした。

上記の注意事項からも分かるように、登録キャンペーンは、利用者に対して 段階的に テナント内で設定された中で より強度な認証方法へ段階的に誘導される仕組みであることが分かります。

レアケース

以下の私の記事で説明していますが、セキュリティの既定値群が無効 かつ 条件付きアクセス での MFA 制御を行っていない場合は、初回サインイン時の Authenticator 強制登録は発生しません。ID + パスワード のみでサインイン可能です。

セキュリティの既定値群 と 条件付きアクセス の初回利用について

https://qiita.com/carol0226/items/51a70a561b78af567972

3-4. ポイント:認証の「強制」ではない

重要な点として、登録キャンペーンはあくまで:

認証方法の「登録を促す」機能

であり、

実際のサインインを制御する機能ではありません

認証の強制は、以下の仕組みで行われます。

- 条件付きアクセス(Conditional Access)

- 認証方法ポリシー(Authentication Methods Policy)

つまり、

登録キャンペーン:登録させる仕組み

条件付きアクセス:使わせる仕組み

という役割分担になっています。

設計上のポイント

パスキーの展開においては、今後 Microsoft マネージド での対応が進むことが予定されています。

しかし、現時点では適用条件や挙動が限定的であり、すべてのユーザーに対して最適な体験が提供されるとは限りません。

そのため、パスキー中心の環境を目指す場合は、

- Microsoft マネージドの自動挙動に依存せず

- 管理者が意図して認証方法を「パスキー(FIDO2)」に明示的に設定する

ことを推奨します。

登録キャンペーンはあくまで「登録を促す仕組み」であり、

実際の認証の強制や運用設計は、条件付きアクセス(Conditional Access)などの仕組みと組み合わせて検討する必要があります。

設計を行わず既定値に依存した場合、

意図した認証強度やユーザー体験が実現できない可能性がある点にも注意が必要です。

4. パスキー登録キャンペーンの展開ステップ

ここで紹介する展開ステップは、あくまで 一例です。

この例を参考に 自組織での展開ステップを検討してください。

4-1. 事前検証フェーズ

1.登録キャンペーンの設定を Authenticator(または 無効)にしておきます。

これは、管理者が パスキーのテストをしている最中に、ユーザーのパスキーの登録キャンペーンが始まってしまうことを防ぐことが目的です。

2.以下の登壇資料などを参考に、Entra テナント内に 認証方法(パスキー)を構成します。

参考:登壇資料

3.テストメンバーを構成、パスキーで認証を行った場合に、社内で必要な業務操作が滞りなく行えるのかをテストします。

4.テストの結果より、物理セキュリティキー・Authenticator のパスキー または 両方を組み合わせて採用するかを検討し、パスキー導入を決断します。

4-2. 展開フェーズ

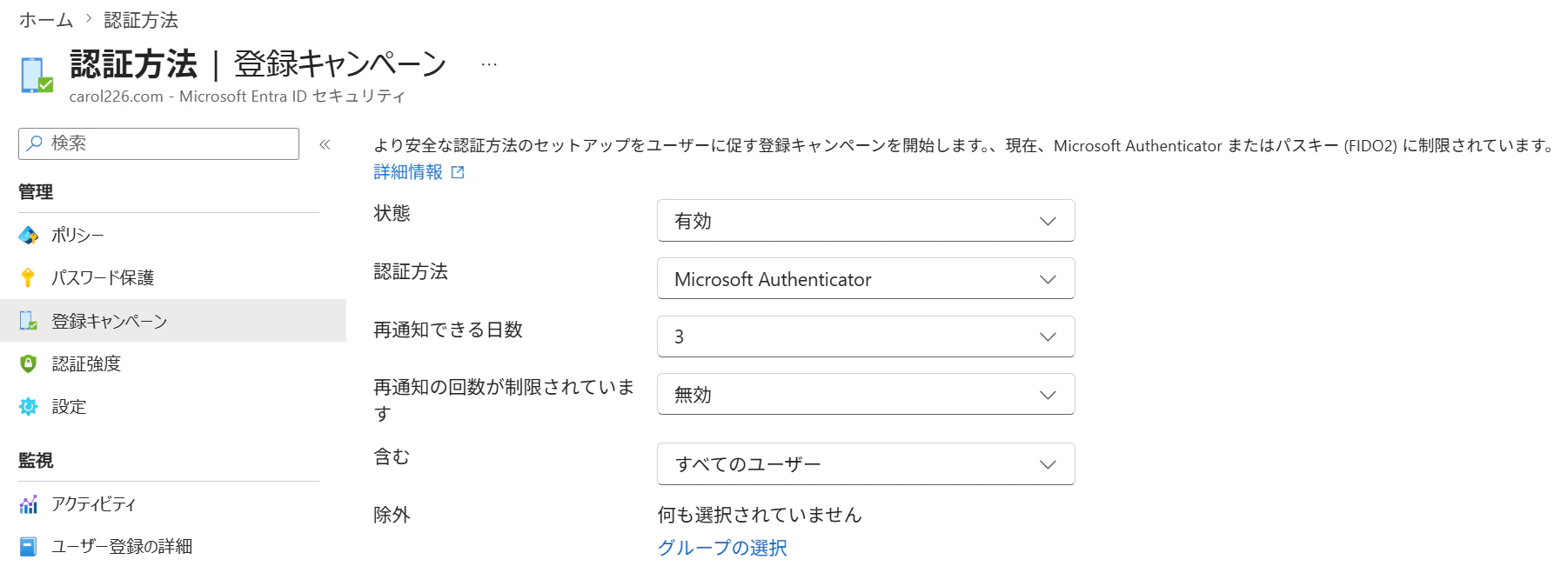

1.ヘルプデスクチームなど、まず初めにテストを実施するメンバーだけのグループでテストを行います。

2.この担当者が、動作の仕組みを理解して、従業員のパスキー登録のトラブル支援ができるようにします。

3.利用者向けのガイドとなる(マニュアル・動画・手順)などの手配をします。

利用者の IT リテラシーに応じて、利用者の負担とヘルプデスクの対応しやすさのバランスを考えて準備します。

4.物理パスキーを必要人数分購入します。

5.組織内の従業員に対して、パスキー導入の告知をします。

6.Entra テナントの 登録キャンペーン を パスキー用 に変更します。

すべてのユーザーに対してパスキーを構成し、必要に応じて 例外を設定します。

4-3. 登録キャンペーン の動作イメージ

本章では、実際に 利用者の操作の流れを全画面キャプチャーを示しつつ、キャンペーンが発動する場面をお見せします。

公開情報:Passkeyキャンペーン

https://learn.microsoft.com/en-us/entra/identity/authentication/how-to-mfa-registration-campaign#passkey-campaign

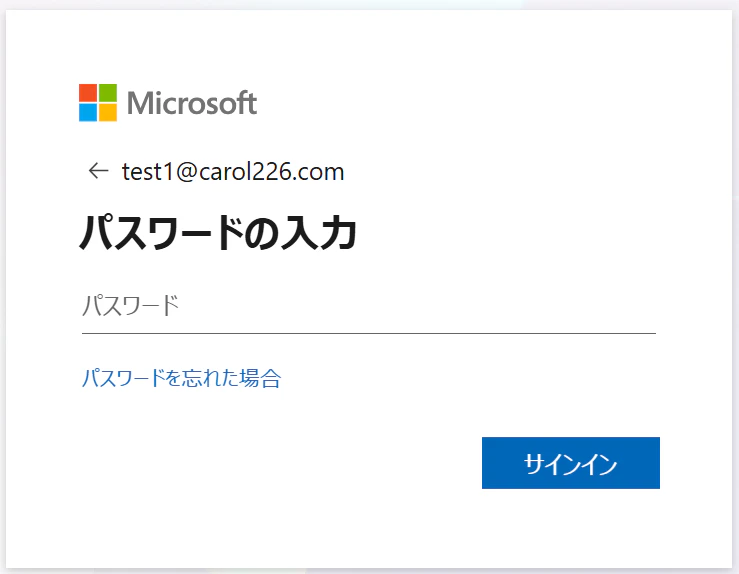

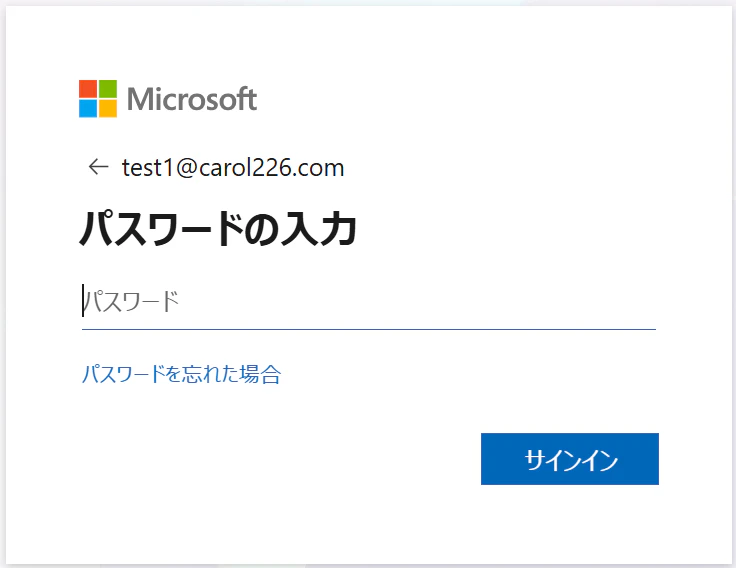

検証のシナリオ

- 新規に作成したユーザー([email protected])

- 登録キャンペーン: 状態 = 有効 & 認証方法 = パスキー (FIDO2)

- 条件付きアクセス: 多要素認証が必須

- 認証方法: Authenticator と パスキー (Device-bound & Synced Passkeys) がともに許可

注意

前章でも説明しましたが、初回サインイン時は Authenticator への強制登録です。

キャンペーン発動時との違いを見ていただくために、あえて 初回サインインからキャプチャを取得し紹介しています。

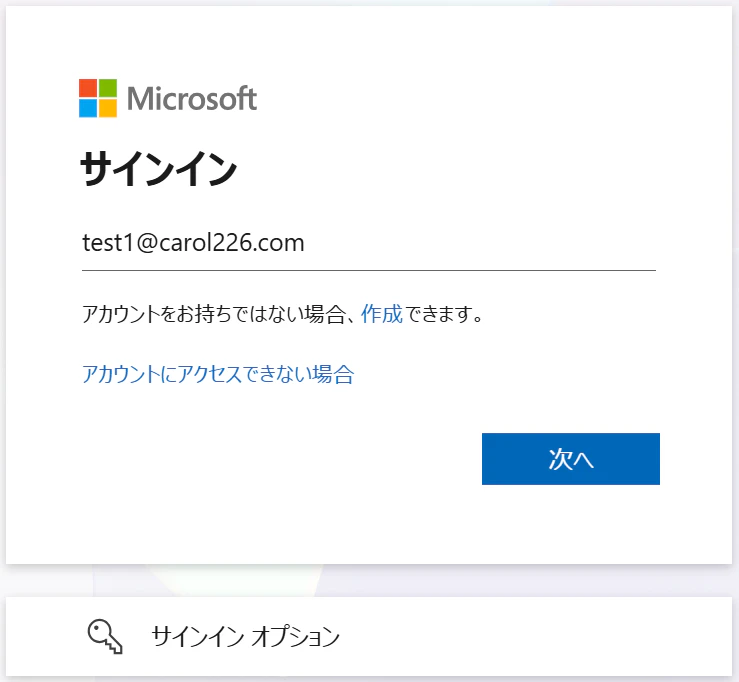

利用者の操作イメージ ※初回サインインから Authenticator 強制登録

1.https://www.office.com へアクセス

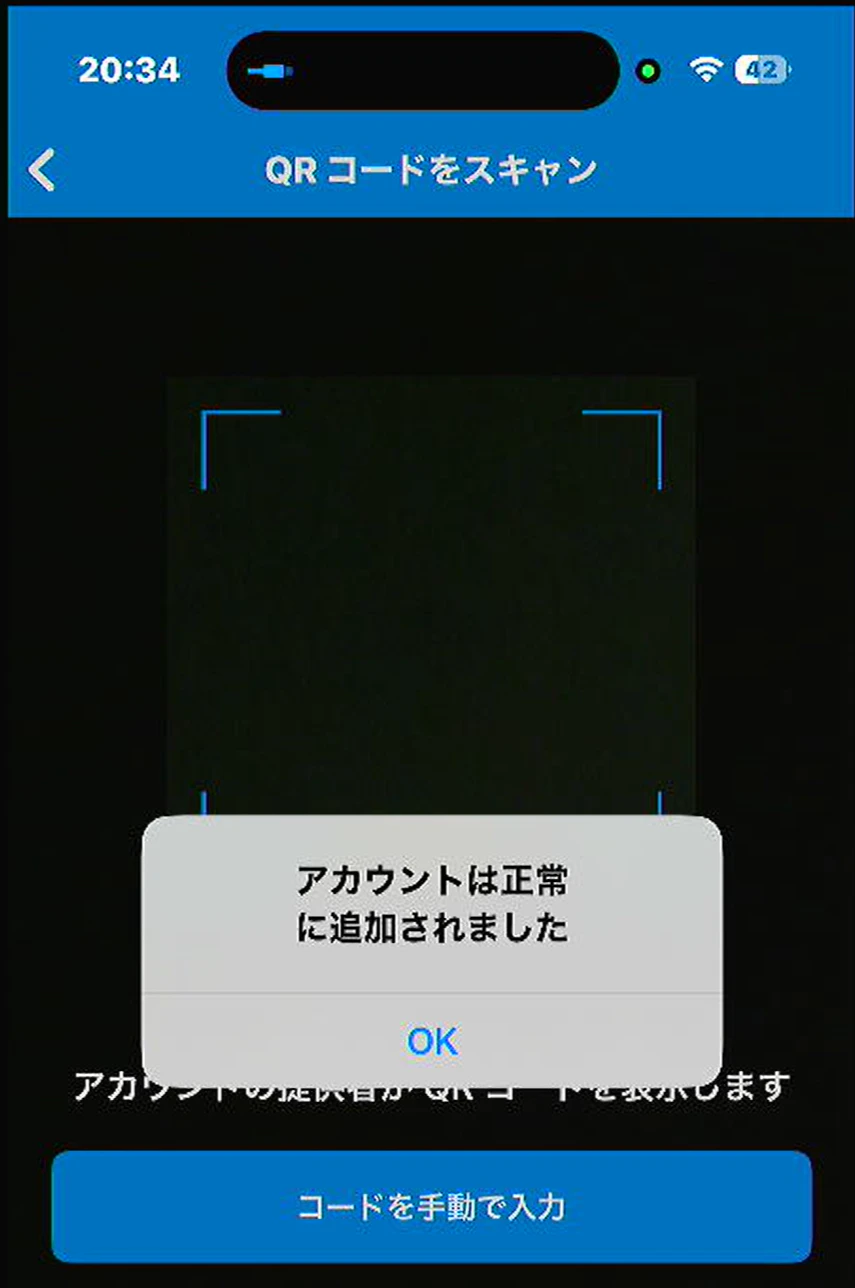

5.Microsoft Authenticator のインストールを実施します

6.スマホ側で Microsoft Authenticator を起動してセットアップします。

終わったら、次へ を押して進めます。

7.スマホ側で QR コードリーダーを起動し、PC 画面側の QR コードを読み取ります。

無事に スマホ側で QR コードが読み取れると アカウントは正常に追加されました と表示されます。

→

→

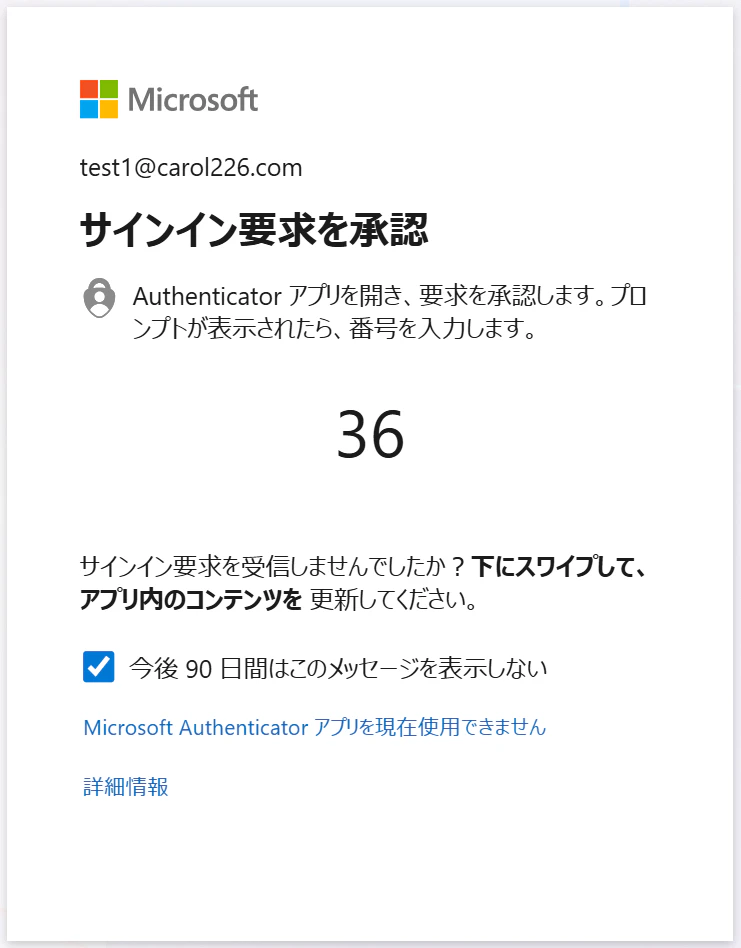

8.スマホ側に通知が届きます。PC に表示された 2桁の数字を スマホ側で入力します。

→

→

10.新しいパスワードの設定画面です。

現在のパスワード欄には、初期パスワード を 入力します。

新しいパスワード欄には、新たに 自身でパスワードを付与します。

パスワードの確認入力欄には、上記と同じパスワードを入力します。

11.パスワードの更新に成功すると、以下の画面が表示されます。

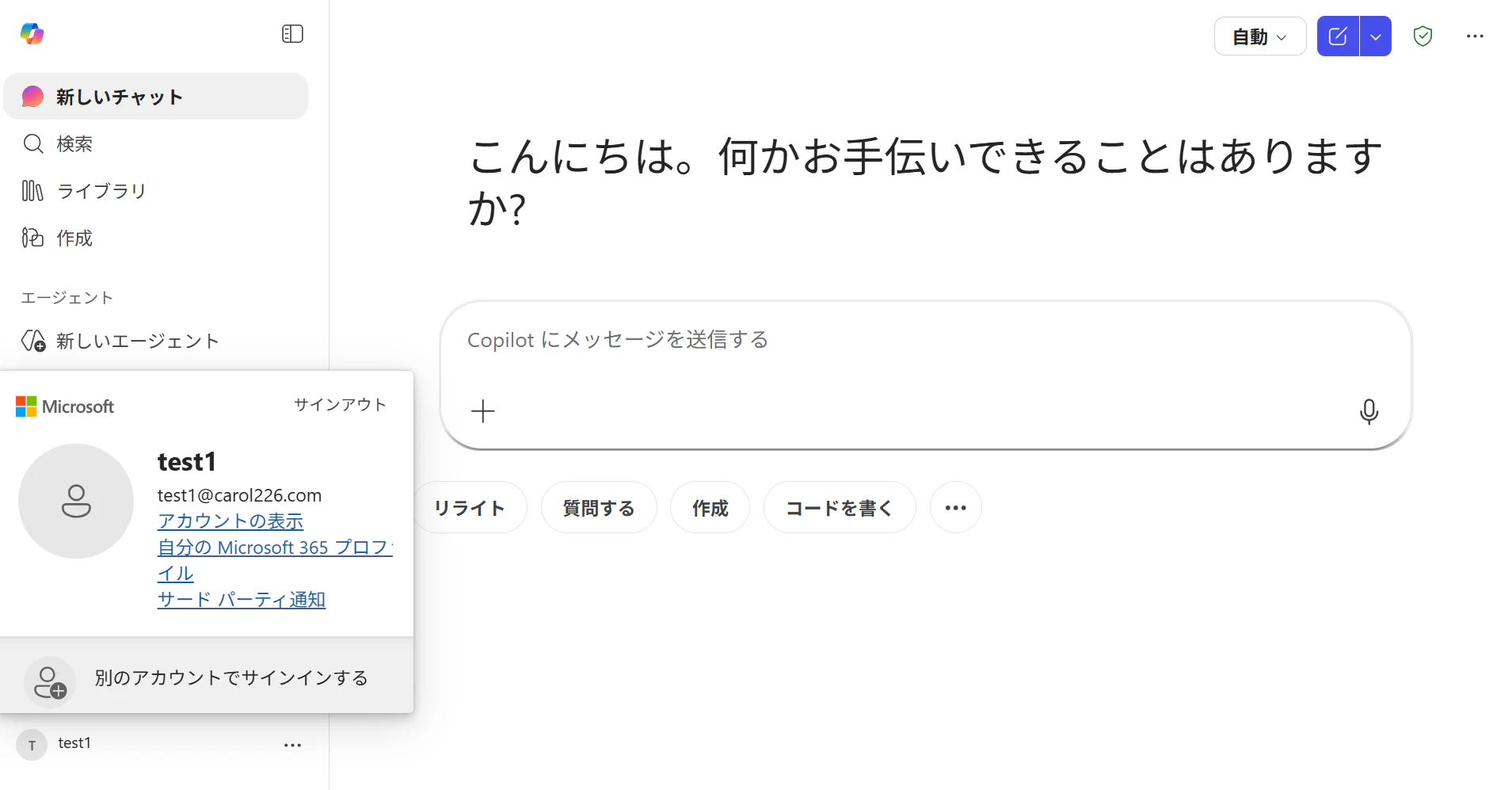

12.無事に Microsoft 365 Copilot のサイトにサインインすることができました。

13.このタイミングで Entra 管理センターから 該当ユーザーの 認証方法 を確認すると、Microsoft Authenticator が登録されていることが判ります。

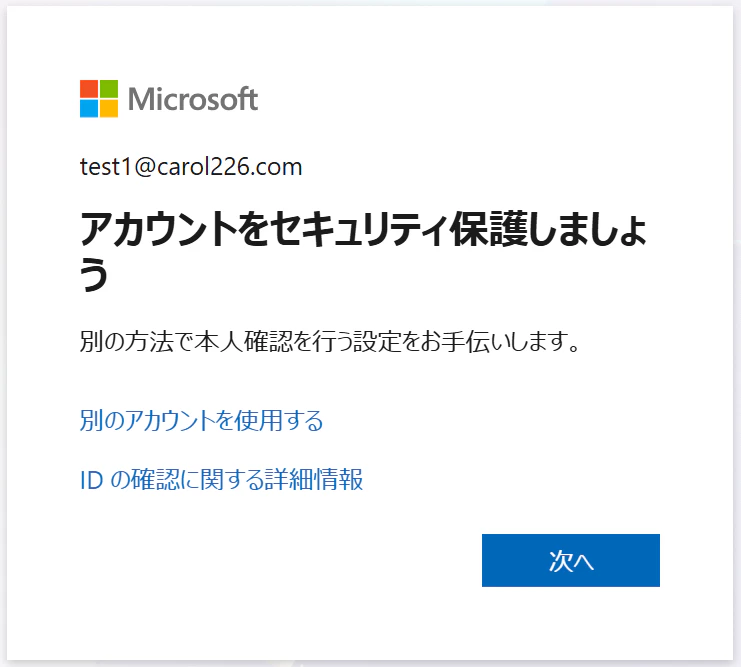

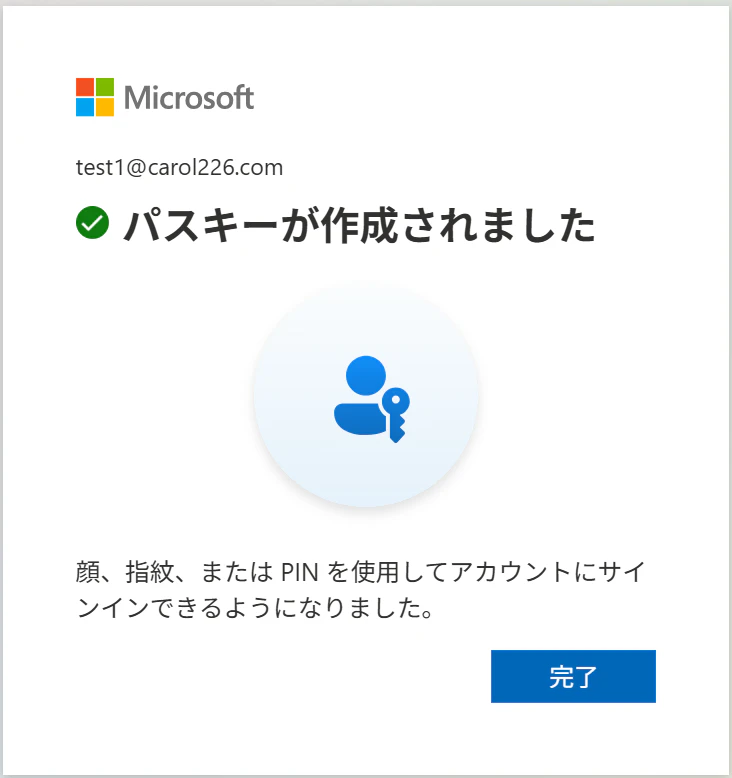

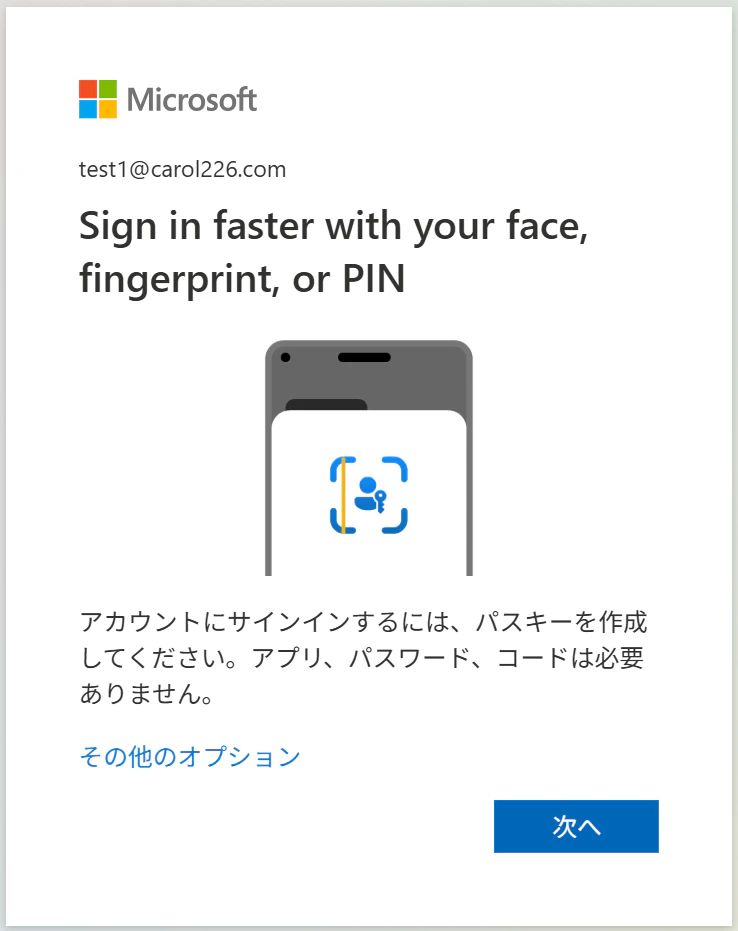

利用者の操作イメージ ※2回目以降のサインインから 登録キャンペーン (パスキー) 発動

再びサインインすると、パスキー (FIDO2) の登録キャンペーンが発動します。

なお、多要素認証(パスワード+通知2桁)で Office にサインインされる場合もありましたが、おそらくは ユーザーを作成してから パスキーのキャンペーンが発動するまでにタイムラグがあるのではないかと思います(運用時は、十分時間が経つので問題ありませんが、検証時は 5 分くらい待ちましょう)

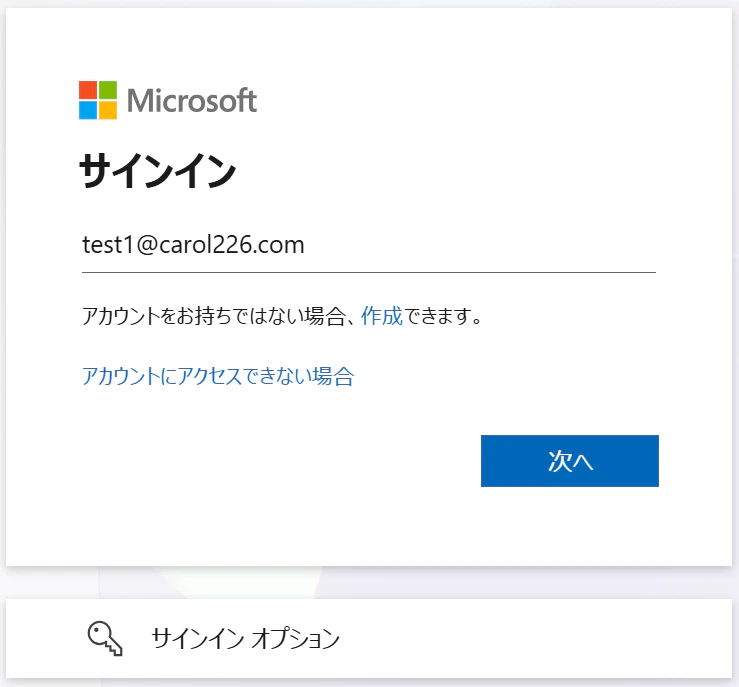

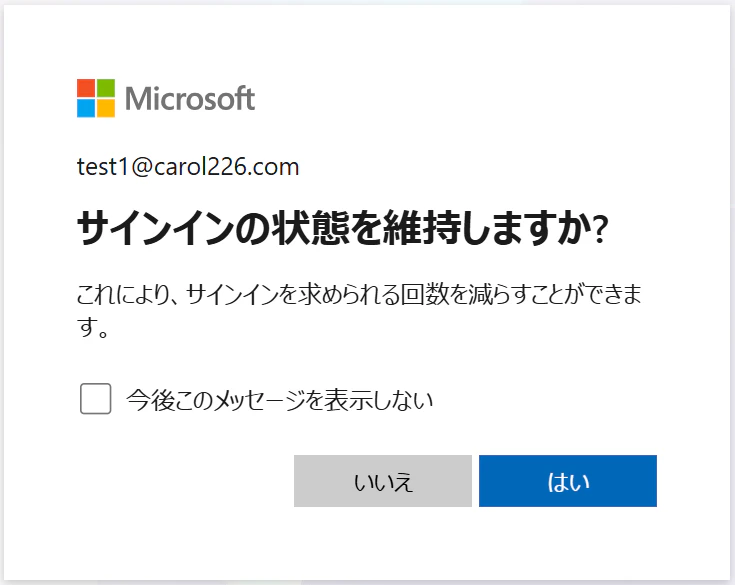

1.https://www.office.com へアクセスし、アカウントを入力します。

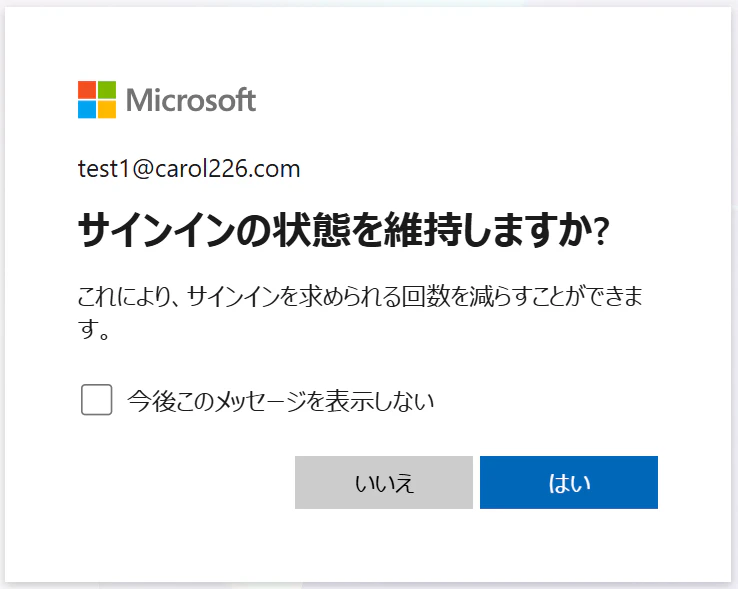

4.認証に成功すると、以下の画面が表示されます(これが出ないこともありました)

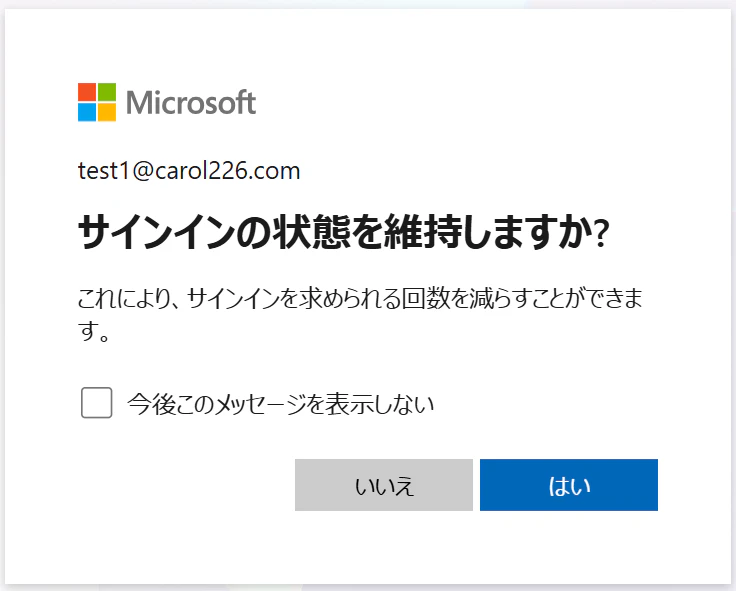

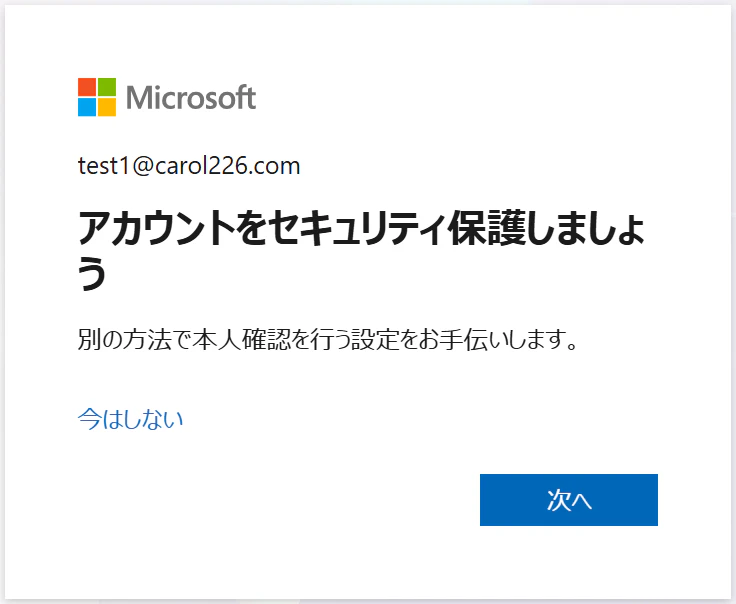

5.このタイミングで パスキー (FIDO2) への登録キャンペーンが発動しました。

ここでは、今はしない を選択することも可能です。その場合は、Office の画面にサインインされます。

次へ を押すと パスキーの登録に進みます。

6.次へ を押して進めます。

このタイミングで その他のオプション を押すと、パスキーの種類(セキュリティキーなど)を選択することも可能です。

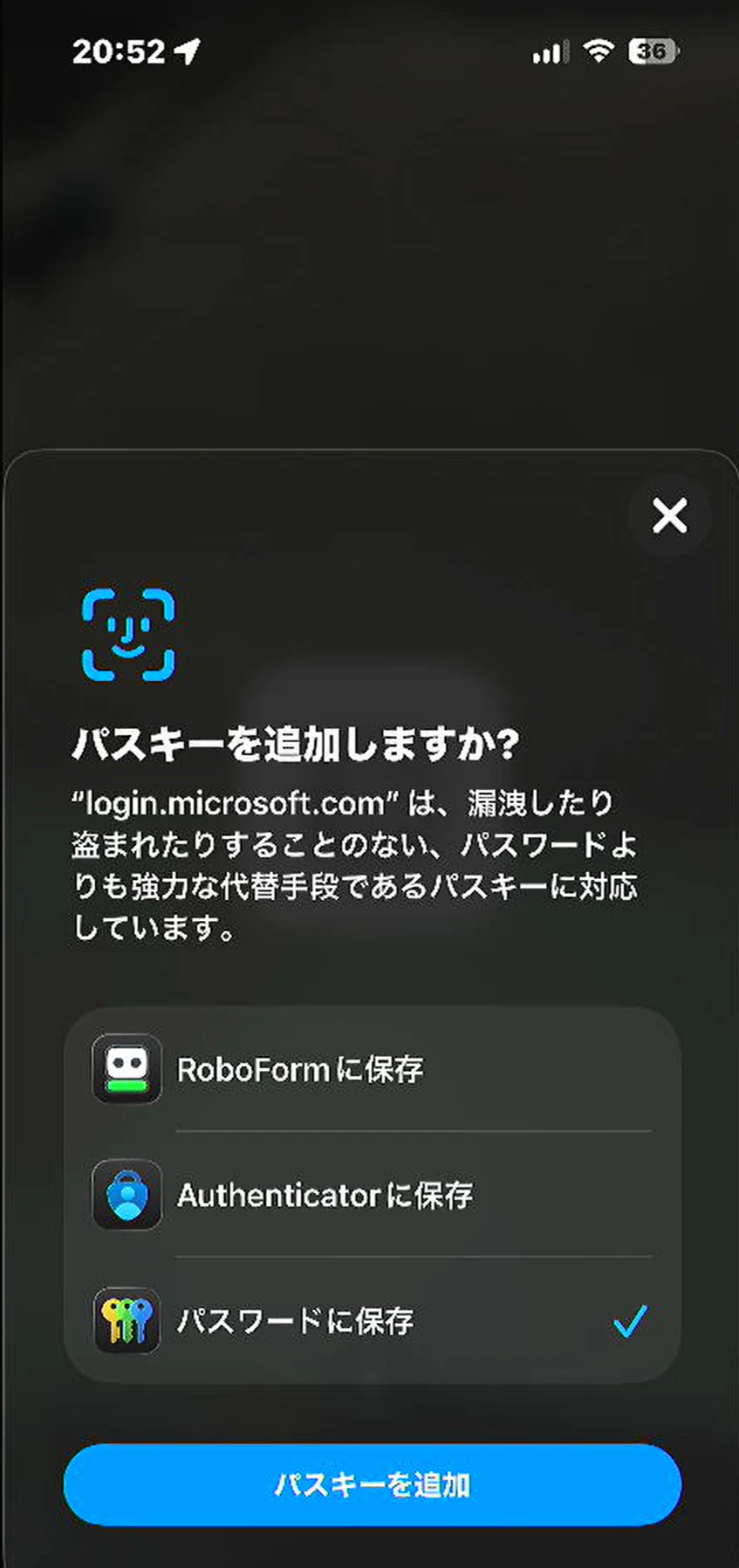

7.表示された QR コードを スマホ側の QR コードリーダーで読み取ります。

→

→

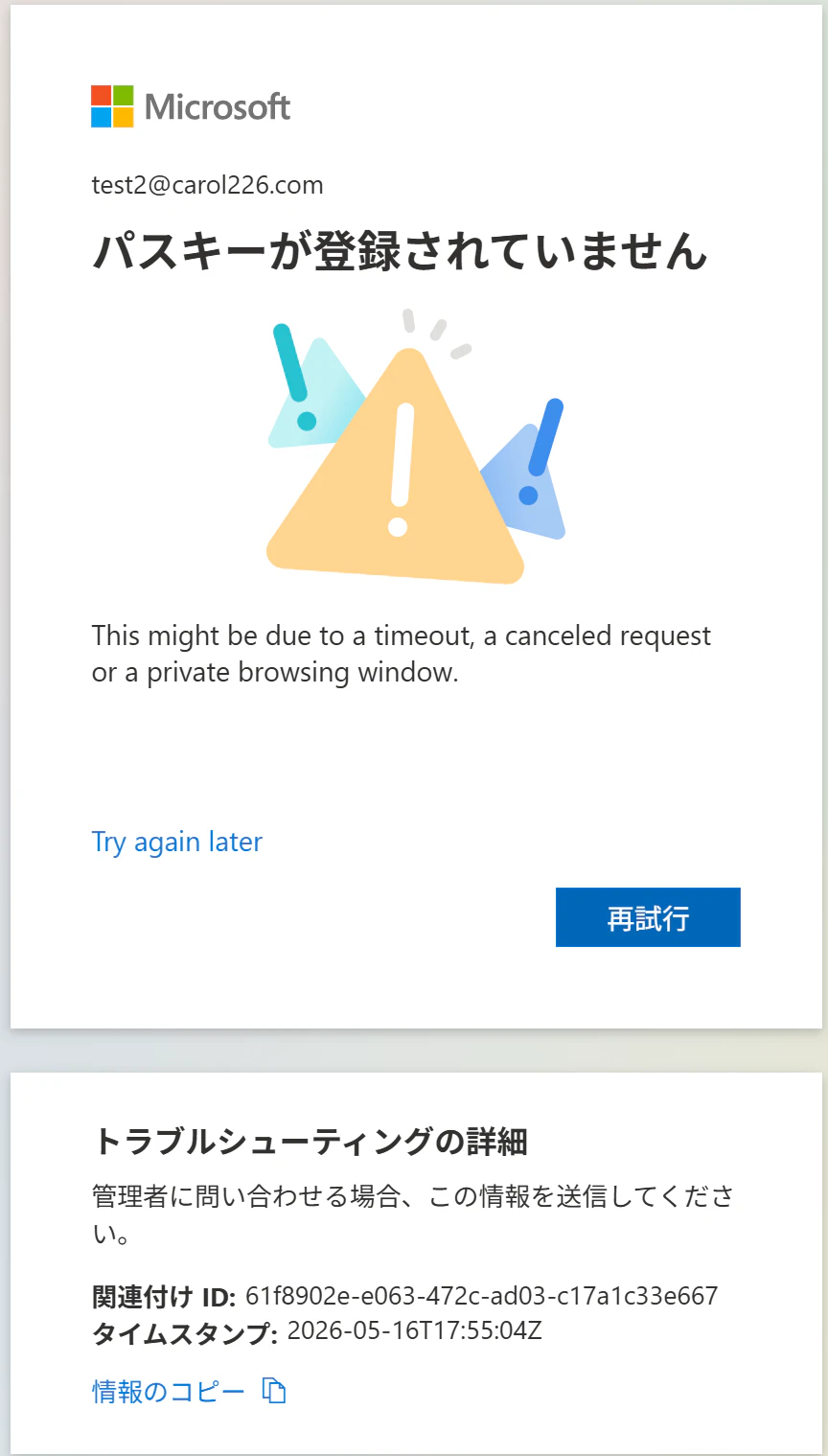

要注意

なお、ここでは パスワードに保存 (Apple iCloud Keychain) を選択しましょう。

Authenticator に保存 は 以下のエラーが出ます。この画面からはパスキー作成できません。

原因

登録キャンペーンからは、Authenticator にパスキーは作れません。

そもそも手順が違うのです。iPhone の画面に Authenticator に保存 が出てしまうのは、適切ではありません(iOS のせいなのか、Microsoft のせいなのかは判りません)

Authenticator に登録するためには、スマホアプリの Microsoft Authenticator で、対象アカウントを選んでから、パスキーを作成 から作るのが手順となります。

公開情報:Android または iOS デバイスの Authenticator にパスキーを登録する

https://learn.microsoft.com/ja-jp/entra/identity/authentication/how-to-register-passkey-authenticator?wt.mc_id=MVP_407731

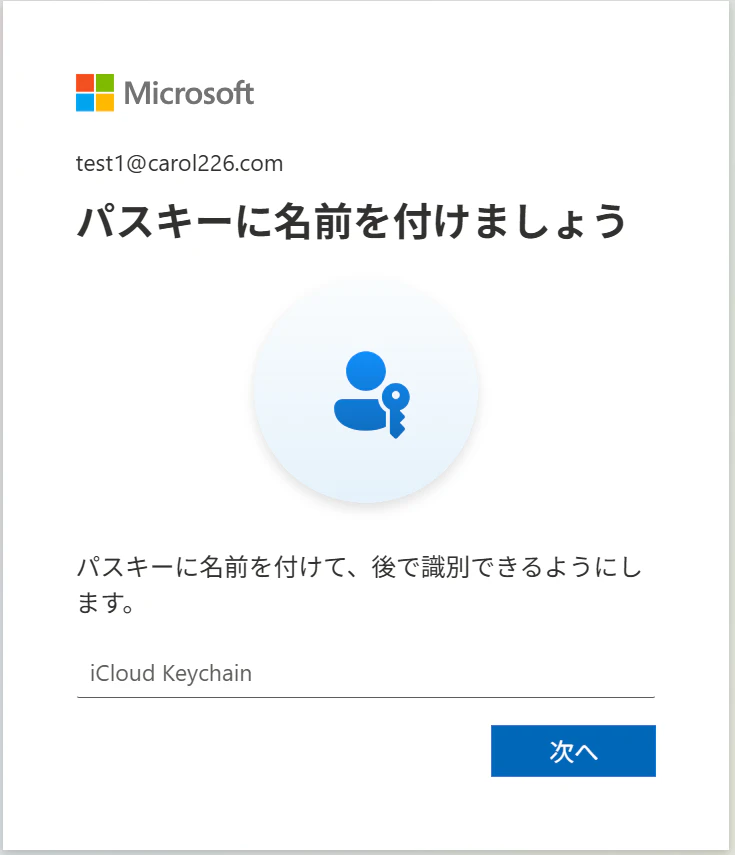

8.パスキーの登録に成功したら 以下の画面になります。次へ を教えて進めます。

注意

ここまでの操作が遅いと、この次の画面で タイムアウトが発生することがあります。

再度、QR コードの読み取りからやり直してください。

10.任意のボタンを押します。

私としては いいえ を推奨します。せっかくパスキーを登録したのですから、毎回 認証に使いましょう。

11.無事に Microsoft 365 Copilot のサイトにサインインすることができました。

12.このタイミングで Entra 管理センターから 該当ユーザーの 認証方法 を確認すると、Microsoft Authenticator と パスキー が登録されていることが判ります。

4-4. よくある失敗パターン

パスキーの導入は技術的にはシンプルに見えますが、実際の展開ではいくつかのつまずきポイントが存在します。

ここでは、よくある失敗パターンを紹介します。

① いきなり全社展開してしまう

テストや段階的な導入を行わず、いきなり全社に展開してしまうと、

- 利用者が操作方法を理解できない

- ヘルプデスクへの問い合わせが集中する

- 想定外の業務影響が発生する

といった問題につながります。

事前検証フェーズで十分に動作確認と運用準備を行うことが重要です。

② ヘルプデスクの準備不足

利用者は、パスキーの登録や利用において必ず一定数のトラブルに直面します。

ヘルプデスク側が、

- パスキーの仕組みを理解していない

- トラブルシューティングができない

- 想定される質問に対応できない

といった状態だと、導入そのものが混乱を招きます。

事前に対応手順やナレッジを整備し、対応できる体制を構築することが重要です。

③ 利用者向けのガイドが不十分

利用者に対する説明が不足している場合、

- 何をすればよいかわからない

- 登録操作で離脱してしまう

- 従来の認証方法に戻ろうとする

といった問題が発生します。

利用者のITリテラシーに応じて、

- 手順書

- 動画

- FAQ

などを用意し、スムーズに登録できる導線を整える必要があります。

④ 例外ユーザーの設計不足

すべてのユーザーが同じ条件でパスキーを利用できるとは限りません。

例えば、

- 共有端末を利用するユーザー

- 特殊な業務システムを利用するユーザー

- 物理キーが配布できないユーザー

などの例外が存在します。

これらのケースを考慮せず一律に展開すると、運用が破綻する可能性があります。

事前に例外条件を整理し、適切に除外または別ポリシーを適用する設計が必要です。

⑤ 「登録」と「認証」の誤解

登録キャンペーンは「認証方法の登録を促す仕組み」であり、

実際の認証を強制する機能ではありません。

この違いを理解していないと、

- 登録しても利用されない

- 想定したセキュリティ強度にならない

といった誤解が生まれます。

登録キャンペーンと条件付きアクセスの役割を正しく理解し、

両者を組み合わせて設計することが重要です。

5. まとめ

登録キャンペーンは、

ユーザーに安全な認証方法を“使わせる前に、登録させる”ための導線を提供する機能

です。

従来、既定の設定(Microsoft マネージド)では Microsoft Authenticator を中心とした登録が案内されており、

パスキーは対象外となっていました。

一方、2026年以降のアップデートにより、Microsoft マネージドにおいてもパスキー(FIDO2)が登録対象としてサポートされる方向へと変更されつつあります。

ただし、これらの変更は段階的かつ条件付きで適用されるものであり、

- すべてのユーザーに一律に提供されるわけではない

- 環境や構成によっては意図した登録体験にならない可能性がある

といった点には引き続き注意が必要です。

そのため、パスキー中心の運用を目指す場合には、

- Microsoft マネージドの自動挙動に依存せず

- 認証方法をパスキー(FIDO2)に明示的に設定する

- 条件付きアクセスと組み合わせて認証方式を制御する

- 検証・展開・サポート体制を含めた運用設計を行う

といった対応が重要になります。

登録キャンペーンはあくまで「登録を促す仕組み」であり、

実際の認証強度やユーザー体験は、管理者による設計に大きく依存します。

パスワード+多要素認証からパスキー中心の認証へ移行するためには、

既定値に依存するのではなく、組織の方針に基づき、意図して設計・構成することが重要です。